Tech

Oprez! Ovo je devet načina na koje vam netko može hakirati WhatsApp

WhatsApp kao jedan od najpopularnijih alata za komunikaciju stalno pazi na sigurnost svojih korisnika, no s druge strane i zlonamjernici stalno otkrivaju nove metode kako bi pokušali razbiti tu zaštitu.

End-to-end enkripcija dobro štiti pojedine razgovore između dvaju ili više osoba, no hakeri imaju razne metode krađe osobnih podataka i provale na ovu platformu, piše tportal.hr.

Udaljeno izvršavanje koda putem GIF-a

U listopadu 2019. sigurnosni stručnjaci tvrtke Awakened otkrili su ranjivost u WhatsAppu koja je hakerima omogućila preuzimanje kontrole nad aplikacijom pomoću GIF-a. Hack funkcionira tako da iskorištava način na koji WhatsApp obrađuje slike kada korisnik otvori prikaz galerije za slanje medijske datoteke.

Kada se to dogodi, aplikacija analizira GIF kako bi prikazala pregled datoteke. GIF datoteke su posebne jer imaju više kodiranih okvira, a to pojednostavljeno znači da se kod može sakriti unutar slike.

Kad bi haker korisniku poslao takav zlonamjerni GIF, mogao bi ugroziti cjelokupnu korisnikovu povijest razgovora. Hakeri bi mogli vidjeti kome je korisnik slao poruke i što su govorili. Također su mogli vidjeti korisničke datoteke, fotografije i videozapise poslane putem WhatsAppa.

Napad glasovnim pozivom

Ovaj oblik napada omogućio je hakerima pristup uređaju jednostavnim upućivanjem glasovnog poziva njihovoj meti. Čak i ako osoba nije odgovorila na poziv, napad bi i dalje mogao biti učinkovit, a meta možda nije ni svjesna da je zlonamjerni softver instaliran na njihov uređaj.

Ovo je funkcioniralo kroz metodu poznatu kao prekoračenje međuspremnika. Ovo je mjesto gdje napad namjerno stavlja toliko koda u mali međuspremnik da se ‘prelijeva’ i zapisuje kod na mjesto kojem ne bi trebao moći pristupiti.

Ovaj napad instalirao je stariji i dobro poznati špijunski softver pod nazivom Pegasus. To je hakerima omogućilo prikupljanje podataka o telefonskim pozivima, porukama, fotografijama i videu. Čak im je omogućio da aktiviraju kamere i mikrofone uređaja za snimanje.

Društveno projektirani napadi

Još jedan način na koji ste ranjivi na hakiranje vašeg WhatsAppa jesu tzv. društveno projektirani napadi koji iskorištavaju ljudsku psihologiju i ponašanje za krađu informacija ili širenje dezinformacija.

Sigurnosna tvrtka Check Point Research otkrila je jedan primjer ovog napada koji su nazvali FakesApp. To je ljudima omogućilo zlouporabu značajke citata u grupnom chatu i promjenu teksta odgovora druge osobe. U biti, hakeri bi mogli podmetnuti lažne izjave koje izgledaju kao da su od drugih legitimnih korisnika.

Napad kroz medijske datoteke

Ovakav oblik napada utječe i na WhatsApp i na Telegram. Napad iskorištava način na koji aplikacije primaju medijske datoteke poput fotografija ili videozapisa te kako zapisuju te datoteke u vanjsku pohranu uređaja.

Napad započinje instaliranjem zlonamjernog softvera skrivenog unutar naizgled bezopasne aplikacije. Takva aplikacija zatim može pratiti dolazne datoteke za Telegram ili WhatsApp. Kada dođe nova datoteka, zlonamjerni softver može zamijeniti pravu datoteku za lažnu.

Symantec, tvrtka koja je otkrila problem, sugerira da bi se mogao koristiti za prijevaru ili širenje lažnih vijesti.

Facebook bi mogao špijunirati razgovore na WhatsAppu

U službenoj objavi na blogu WhatsApp je naveo da zbog end-to-end enkripcije Facebook ne može čitati sadržaj WhatsAppa:

‘Kada vi i ljudi kojima šaljete poruke koristite najnoviju verziju WhatsAppa, vaše su poruke šifrirane prema zadanim postavkama, što znači da ste vi jedini ljudi koji ih mogu čitati. Ni WhatsApp, ni Facebook, niti bilo tko drugi ne može im pristupiti.’

Međutim, prema programeru Gregoriju Zanonu, to nije točno. Činjenica da WhatsApp koristi end-to-end enkripciju ne znači da su sve poruke privatne. Na operativnom sustavu kao što je iOS 8 i noviji aplikacije mogu pristupiti datotekama u ‘dijeljenom spremniku’.

Facebook i WhatsApp koriste isti zajednički spremnik na uređajima. Dok su chatovi šifrirani kada se pošalju, nisu nužno šifrirani na izvornom uređaju, a to znači da bi Facebook potencijalno mogao kopirati informacije s WhatsAppa.

Nema dokaza da je Facebook koristio zajedničke spremnike za pregled privatnih poruka preko WhatsAppa, no potencijal postoji.

Aplikacije ‘trećih strana’

Na tržištu se svako malo pojavi niz legalnih aplikacija koje se plaćaju, a koje postoje isključivo za hakiranje sigurnih sustava. Izuzetno je jednostavno izvršiti prikriveno hakiranje WhatsAppa ovom metodom.

Lažne aplikacije WhatsApp

Korištenje lažnih klonova web stranica za instaliranje zlonamjernog softvera stara je strategija hakiranja koju još uvijek provode kriminalci diljem svijeta.

Kako bi izvršio hakiranje WhatsAppa na vašem računu, napadač će prvo pokušati instalirati klon WhatsAppa, a koji bi mogao izgledati nevjerojatno slično originalnoj aplikaciji.

Uzmimo npr. slučaj prijevare nazvan WhatsApp Pink. Ovaj klon izvornog WhatsAppa tvrdi da mijenja standardnu zelenu WhatsAppovu pozadinu u ružičastu.

Evo kako to funkcionira: korisnik koji ništa ne sumnja dobiva poveznicu za preuzimanje aplikacije WhatsApp Pink za promjenu boje pozadine svoje aplikacije. Dodatak će vam doista promijeniti boju pozadine aplikacije u ružičastu, no čim instalirate aplikaciju, ona će početi prikupljati podatke ne samo s vašeg WhatsAppa, već i sa svega ostalog što je pohranjeno na vašem telefonu.

WhatsApp za web

WhatsApp Web je zgodan alat za osobe koje većinu dana provode na računalu. Omogućuje jednostavnost pristupa korisnicima te vas rješava stalnog uzimanja mobitela kako biste provjerili poruke. Veliki zaslon i tipkovnica također pružaju bolje korisničko iskustvo.

Koliko god praktična bila web verzija, lako se može koristiti za hakiranje vaših chatova. Ova opasnost javlja se kada koristite WhatsApp Web na tuđem računalu.

Dakle ako je vlasnik računala odabrao opciju ‘ostavi me prijavljenim’ tijekom prijave, tada će vaš WhatsApp račun ostati prijavljen čak i nakon što zatvorite preglednik. Vlasnik računala tada može pristupiti vašim podacima bez većih poteškoća.

Preuzimanje arhive razgovora

Ovaj oblik napada funkcionira ako vam zlonamjernik dođe u posjed mobitela.

Takvom hakeru ne treba puno vremena, samo nekoliko sekundi. Upravo toliko mu je dovoljno da izveze vaše poruke na mjesto kojem kasnije može pristupiti. To može biti bilo što – račun e-pošte, pohrana u oblaku ili čak aplikacija za razmjenu poruka.

Nakon što haker dobije pristup vašem telefonu, sve što treba učiniti je prijeći na određeni chat, kliknuti na opciju Export chat i odabrati lokaciju na koju želi premjestiti vašu povijest poruka. Najbolji način da se zaštitite je da svoj telefon uvijek držite podalje od nepoznatih ruku.

Što možete učiniti?

Najvažnije od svega je da iste sekunde kada se pojavi nadogradnja za aplikaciju WhatsApp odmah je preuzmete i instalirate. Ovim načinom zaštitit ćete se od većine propusta koje hakeri otkriju na WhatsAppu i pokušaju iskoristiti za krađu osobnih podataka.

Tech

Sigurnosni fijasko u SAD-u odvio se preko Signala: Što znamo o njemu?

Dok se Bijela kuća nalazi na meti kritika zbog navodnog korištenja Signala za raspravu o osjetljivim vanjskopolitičkim planovima, platforma za šifrirane poruke sada je došla u središte pozornosti. Koliko je ustvari siguran Signal?

Nikad ne pohranjuje informacije

Signal je pokrenut 2014. godine za iOS uređaje od strane neprofitne grupe, Open Whisper Systems, koja je korisnicima nudila besplatne šifrirane pozive i, godinu dana kasnije, šifrirane trenutne poruke. Enkripcija prikriva podatke i informacije tako da ih mogu čitati samo oni koji šalju i primaju poruke.

“Signal je dizajniran tako da nikada ne prikuplja niti pohranjuje bilo kakve osjetljive informacije. Signal porukama i pozivima ne možemo pristupiti ni mi niti treće strane jer su uvijek enkriptirani, privatni i sigurni”, rekla je tvrtka na svojoj web stranici, a prenosi ABC News.

Nakon što je vijest izašla u javnost, Moxie Marlinspike, suosnivač Signalove tvrtke Open Whisper Systems je na X-u radosno podijelio vijest, prenosi USA Today.

“Postoji toliko dobrih razloga da budete na Signalu”, objavio je Marlinspike. “Sada uključuje priliku da vas potpredsjednik Sjedinjenih Američkih Država nasumično doda u grupni chat za koordinaciju osjetljivih vojnih operacija. Nemojte prespavati ovu priliku…”

Ne dajemo podatke korporacijama

Aplikacija registrira korisnike putem njihovih telefonskih brojeva, slično WhatsAppu i iMessageu, i nudi nekoliko opcija, uključujući nestajanje poruka i zaštitu od poruka snimanja zaslona. Signal je naglasio da ne daje korisničke podatke korporacijama i drugim subjektima.

Grupne chatove u Signalu, poput onog u središtu skandala s Trumpovom administracijom, kontroliraju korisnici koji su određeni kao administratori. Administratori imaju moć pozivati, odbijati i blokirati korisnike po želji. Ključevi za šifriranje za Signal poruke pohranjuju se na korisničkim uređajima, a ne na njegovim poslužiteljima, rekla je tvrtka.

Manjkavosti signala

Stuart Madnick, profesor na MIT-ovoj školi za menadžment, rekao je da iako je enkripcija na aplikacijama poput Signala sigurna, još uvijek postoje načini na koje se poruke mogu kompromitirati putem analognih i digitalnih taktika. Ako je uređaj fizički ukraden zajedno s kodovima za otključavanje, ništa ne sprječava navodnog lopova da otvori aplikaciju Signal i pročita poruke, rekao je. Osim toga, prema Mardnicku, zlonamjerni softver i drugi softver za špijuniranje mogu dobiti pristup porukama.

“Rampe za uključivanje i isključivanje su ono što nas čini osjetljivima”, rekao je.

Glavni urednik Atlantica Jeffrey Goldberg rekao je u svom članku i ponovio za ABC da ga je na razgovor na Signalu pozvao netko tko tvrdi da je savjetnik za nacionalnu sigurnost Mike Waltz i isprva je mislio da je riječ o prijevari dok nije otkrio da se radi o legitimnom grupnom razgovoru s glavnim Trumpovim dužnosnicima.

“Gledao sam ovu operaciju u Jemenu kako teče od početka do očiglednog kraja i to mi je bilo dovoljno da shvatim da nešto nije u redu u ovdašnjem sustavu što je omogućilo da ove informacije dođu tako opasno blizu javnosti”, rekao je Goldberg.

Promovirao ga i Snowden

Madnick je rekao da je situacija koju je opisao Goldberg također pokazala još jednu ranjivost korištenjem javne enkripcije poruka: pogreške korisnika koji je poslao poruke pogrešnoj osobi.

Signal je postao sve popularniji među korisnicima pametnih telefona, a promovirale su ga razne osobe u tehnološkoj zajednici, uključujući Edwarda Snowdena.

Unatoč rastu, dužnosnici američke vlade bili su oprezni prema članovima koji koriste aplikaciju za službene poslove.

Pentagon osudio korištenje aplikacije

Pentagonova interna kontrola kritizirala je korištenje aplikacije Signal od strane bivšeg dužnosnika 2021., nazvavši to kršenjem “politika čuvanja zapisa” odjela i neovlaštenim sredstvom priopćavanja osjetljivih informacija.

Izvješće, koje se usredotočilo na Bretta Goldsteina, bivšeg direktora Digitalne službe za obranu, pokazalo je da je Goldstein prekršio politiku odjela korištenjem Signala “za raspravu o službenim informacijam” i poticanjem podređenih da s njim komuniciraju putem aplikacije za šifrirane poruke.

“Služba nije odobrio Signal kao ovlaštenu aplikaciju za elektroničku razmjenu poruka i glasovno pozivanje”, navodi se u izvješću, dodajući da “upotreba Signala za raspravu o službenim informacijama DoD-a nije u skladu sa zahtjevima Zakona o slobodi informacija i politikama čuvanja zapisa DoD-a.”

Goldstein je već najavio svoje planove da napusti državnu službu u vrijeme kada je izvješće objavljeno. Prema izvješću, Goldstein je lobirao kod pravnog ureda ministarstva da mu dopuste korištenje aplikacije.

U chatu bio i direktor CIA-e

Tijekom saslušanja Senatskog odbora za obavještajne poslove u utorak, demokratski senator Mark Warner iznio je kritike na direktora CIA-e Johna Ratcliffea o njegovom sudjelovanju u chatu na Signalu. Ratcliffe je rekao da je bio u chatu, ali je tvrdio da mnogi u agenciji imaju odobrenje za korištenje Signala.

“Jedna od prvih stvari koja se dogodila kad sam potvrđen za ravnatelja CIA-e bila je da je Signal učitan na moje računalo u CIA-i, kao što je to slučaj s većinom CIA-inih časnika. Jedna od stvari o kojoj sam vrlo rano bio obaviješten, bila je od ljudi iz CIA-e za upravljanje evidencijom o korištenju Signala kao dopuštenom načinu komunikacije. To je praksa koja je bila prisutna u Bidenovoj administraciji”, posvjedočio je Ratcliffe pod prisegom.

Madnick je rekao da obično vlada ima vlastitu sigurnu komunikaciju za slanje informacija, ali to obično uključuje specijalizirane uređaje koji su instalirani u vladinim uredima. “Postoji mnogo stvari koje vlada čini kako bi njihovi razgovori bili sigurniji, ali ta su rješenja često nepraktična”, rekao je.

Utrostručio se broj korisnika od 2020.

Od 2024. aplikacija ima 70 milijuna korisnika diljem svijeta u usporedbi s 12 milijuna koji su je koristili 2020. 2023. neprofitna organizacija, koja se financira donacijama i ulaganjem od 50 milijuna dolara u 2017. od strane suosnivača WhatsAppa Briana Actona, rekli su na blogu da joj je potrebno 50 milijuna dolara godišnje za rad u 2025. godini.

“Naš cilj je približiti se što je više moguće tome da postanemo potpuno podržani od strane malih donatora, oslanjajući se na veliki broj skromnih doprinosa ljudi kojima je stalo do Signala. Vjerujemo da je ovo najsigurniji oblik financiranja u smislu održivosti: osiguravamo da ostanemo odgovorni prema ljudima koji koriste Signal”, rekli su.

Tech

VIDEO / Mnogi korisnici iPhonea prijavljuju velike poteškoće s alarmom: Evo o čemu je riječ

Ako se oslanjate na iPhone kao budilicu, niste jedini – ali trebali biste biti svjesni potencijalnog problema zbog kojeg biste mogli zakasniti na posao ili propustiti važan sastanak.

U posljednjih mjesec dana, brojni korisnici iPhonea na TikToku podijelili su svoja iskustva s očitom greškom u funkciji alarma, a nekoliko je videozapisa postalo viralno. Mnogi tvrde da se njihovi alarmi ili ne aktiviraju ili se uključuju, ali bez zvuka, piše HuffPost.

Jedan korisnik TikToka, @brunson_state, opisao je svoju situaciju: “Koristim iPhone alarm 10 godina i nikada nisam imao problema. A onda sam prije dva dana prespavao sat i pol, sve dok me šef nije nazvao i pitao: ‘Dolaziš li danas na posao?’”. Slična iskustva podijelila je i korisnica Alexie Armour, koja tvrdi da je zbog ovog problema propustila prijevoz do zračne luke i morala platiti 500 dolara za parkiranje automobila.

Komentari ispod njihovih videa prepuni su ljudi koji su isprva mislili da je problem u njima, ali sad shvaćaju da se i ostali bore s istim kvarom. Mnogi vjeruju da je uzrok problema Appleova značajka “Attention Aware”, uvedena s iOS-om 17 2023. godine. Ova značajka koristi TrueDepth kameru kako bi utvrdila gledate li u ekran. Na temelju toga, automatski prilagođava svjetlinu ekrana i glasnoću upozorenja, prenosi Večernji list.

Ako telefon pogrešno registrira da ste budni, mogao bi prigušiti ili isključiti alarm, ostavljajući vas da se ne probudite na vrijeme. “Zašto bi Apple dodao opciju koja može sama utišati ili isključiti alarme?” – zapitala se Armour u svom videu.

Problem je prvi put prijavljen u travnju 2024., kada su korisnici masovno počeli prijavljivati kvar na društvenim mrežama. Novinarke NBC Newsa i Wall Street Journala potvrdile su da je Apple svjestan problema i radi na rješenju. Međutim, i dalje nije jasno je li riječ o istoj grešci ili novom problemu u kasnijim verzijama iOS-a.

Srećom, korisnici su pronašli rješenje – isključite “Attention Aware Features”. Kako isključiti značajku?

- Otvorite “Postavke”

- Idite na “Pristupačnost”

- Odaberite “Face ID & Attention”

- Isključite “Attention Aware Features”

Ova opcija se može nalaziti i pod “Glasovno upravljanje” unutar “Pristupačnosti”. Dodatno, provjerite glasnoću alarma i prilagodite klizač za “Melodiju zvona i upozorenja” u “Zvuk i opip” postavkama. Isključite opciju “Promijeni s gumbima” kako biste spriječili slučajno utišavanje alarma. Ako ste primijetili da iPhone alarm ne zvoni kako treba, vrijedi provjeriti ove postavke – mogli biste izbjeći neugodno jutro i stresne situacije!

Tech

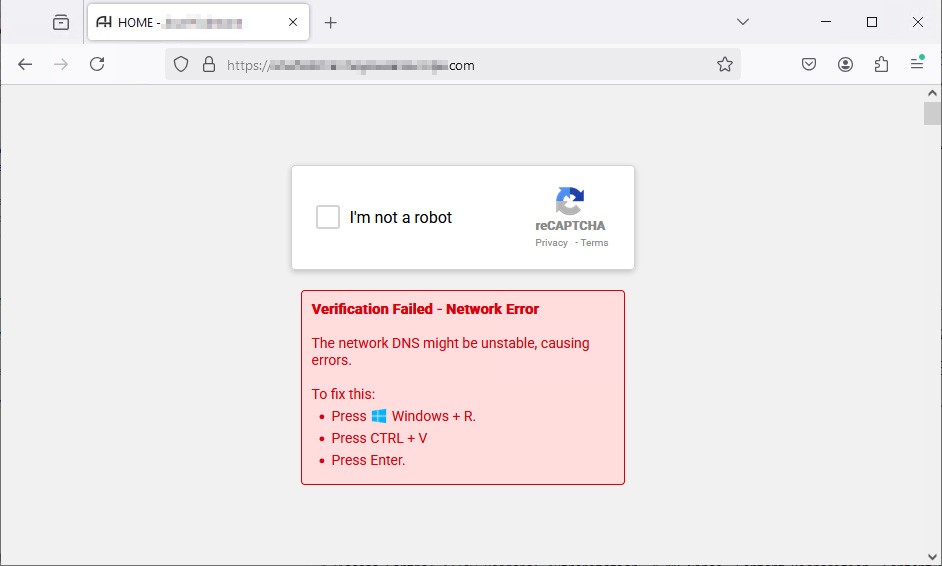

Širi se nova vrsta prevare: Nemojte pritiskati ovu kombinaciju tipki

Od druge polovice prošle godine slovenski Nacionalni centar za kibernetičku sigurnost SI-CERT detektira slučajeve zloupotrijebljenih web stranica koje od posjetitelja traže potvrdu da nisu roboti. U takvim slučajevima od korisnika se traži da pritisne određenu kombinaciju tipki, nakon čega se računalo zarazi virusom koji krade korisničke podatke.

U drugoj polovici 2024. godine počeli su se pojavljivati pojedinačni slučajevi mrežnih napada u kojima napadači nakon hakiranja web stranice instaliraju maliciozni kod koji od posjetitelje web stranice traži da u sklopu CAPTCHA provjere potvrde da nisu roboti. Broj ovih napada raste u 2025. godini, upozorio je ranije ovog tjedna SI-CERT.

U prvom koraku ova provjera može funkcionirati sasvim normalno, primjerice, zahtijevati od korisnika web stranice da označi slike na kojima se nalazi automobil.

U sljedećem koraku CAPTCHA obrazac javlja pogrešku i zahtijeva od korisnika da pritisne kombinacije tipkovnice Win + R, Ctrl + V i Enter. Kombinacija tipki Win + R u operativnim sustavima Windows otvara prozor za unos naredbi, kombinacija tipki CTRL + V lijepi sadržaj međuspremnika u polje za unos, a pritiskom na tipku Enter pokreće se unesena naredba, pojašnjava N1 Slovenija.

Budite oprezni s kombinacijama tipki

“Ako tijekom pretraživanja na internetu primijetite da neka web stranica od vas traži da unesete navedenu kombinaciju tipki na tipkovnici, nemojte to činiti”, naglašavaju iz SI-CERT-a i poručuju da bi korisnici takve stranice trebali prijaviti.

Kombinacijom ovih tipki računalo se može zaraziti zlonamjernim kodom. Ovim procesom se može pokrenuti trojanski konj koji je specijaliziran za krađu osobnih, financijskih i autentifikacijskih podataka, kao što su lozinke spremljene u preglednicima i upraviteljima lozinki, povijest pregledavanja, spremljeni web kolačići, drugi spremljeni podaci web stranica, podaci otvorenih kartica.

Kako ističe SI-CERT, spomenuta kombinacija tipki uzrokuje infekciju samo na sustavima koji pokreću Windows operativne sustave.

Najčešće je to trojanski konj iz obitelji Lumma Stealer. “Lumma Stealer radi iznimno brzo i može poslati ukradene podatke iz sustava napadačima unutar nekoliko sekundi od pokretanja, a neke se varijante nakon ove aktivnosti čak potpuno brišu iz sustava”, upozoravaju iz SI-CERT-a.

U slučaju da računalo bude zaraženo, SI-CERT preporučuje hitnu zamjenu svih lozinki i drugih vjerodajnica koje su bile pohranjene u preglednicima i instaliranim upraviteljima lozinkama u trenutku infekcije.

Ako su u sustavu bili pohranjeni kripto novčanici, SI-CERT preporučuje korisnicima da sredstva iz tih kripto novčanika odmah prebace u druge kripto novčanike kreirane na nezaraženom sustavu.

Virus Lumma Stealer može se potpuno izbrisati iz sustava nakon krađe podataka, no to nije pravilo. Stoga SI-CERT savjetuje da se uvijek kada je sustav zaražen napravi sigurnosna kopija podataka, a zatim se sustav vrati na tvorničke postavke.

-

magazin4 dana prije

magazin4 dana prije(PREDIZBORNA) SUBOTNJA ŠPICA

-

ZADAR / ŽUPANIJA4 dana prije

ZADAR / ŽUPANIJA4 dana prijeMORATE U SPIZU? Ovo je radno vrijeme trgovina u Zadru ove nedjelje…

-

Hrvatska7 dana prije

Hrvatska7 dana prijeZNATE LI KADA SE POMIČE SAT? / Uskoro prelazimo na ljetno računanje vremena

-

Sport3 dana prije

Sport3 dana prijeOBAVIJEST: Dan sporta se prebacuje u Dvoranu Krešimira Ćosića